DOI

https://matrix.to/#/#donoperinfo:matrix.org

в обход санкций, может появиться новое обвинение. А фигурантов уже сейчас «пугают» возбуждением статьи об участии в ОПГ.

По данным собеседника, именно под страхом 210 статьи УК РФ ключевые соучастники Тимура Иванова и его доверенного лица, директора ООО «Оборонлогистика» Антона Филатова сдали все коррупционные и откровенно мошеннические схемы с потрохами. Ведь проворачивали такие масштабные аферы не только те, с кем сейчас работают следователи, и не только сбежавшие банкиры и номиналы.

Так, в ближайшее время для участия в следственных действиях может быть приглашена бывший зам Тимура Иванова по «Оборонстрою» экс-руководитель скандально известного «Оборонсервиса» Лариса Левина. Она была посвящена во все тонкости и лично общалась с бывшим председателем правления «Интеркоммерца» Александром Бугаевским, а также тогдашним главой латвийского банка «Rietumu» Романом Бычковичем, который подыскал гонконгскую фирму для сделки.

В компании с ней на допрос отправится Евгений Гудзенчук из ОАО «Зарубежводстрой», которое получало тот самый кредит в «Интеркоммерце» на корабли. Напомним, 25 % от этих денег благополучно распилили между собой участники схемы, а долг покрывали ценными бумагами «Оборонстроя», с легкой руки Ларисы Левиной и Тимура Иванова.

Со стороны банка по-настоящему (председатель правления «Интеркоммерца» Александр Бугаевский и глава кредитного департамента Алексей Резван покинули РФ) в «зоне риска» завсегдатая постов ВЧК-ОГПУ экс-советница сбежавшего главы банка Елена Клишина. Она не только лично участвовала во всех схемах, но и осталась прикрывать опальных коллег и партнёров, подчистив в банке всю историю сделок. Речь, в том числе, о данных на номинала по фамилии Мамонтов, через которого которого Антон Филатов (по сути, Тимур Иванов) получил флешку удаленного доступа фирмой, через которую «растворили» миллиарды рублей.

This strategy is based on the idea of buying and selling three different cryptocurrencies within the same market or exchange to return to the original currency, but with more coins due to the difference in rates.

How the arbitrage triangle works:

- Purchase of cryptocurrency A for the base currency (for example, buying BTC for USDT).

- Exchange cryptocurrency A for cryptocurrency B** (for example, BTC for ETH).

- exchange cryptocurrency B back to the base currency** (for example, ETH for USDT).

If the prices of different pairs are set in such a way that the amount of the base currency increases after the cycle is completed, the trader makes a profit. The main risk lies in the rapid change in rates, which can “destroy” the arbitrage window before all transactions are completed.

This method requires quick action, as arbitrage opportunities can disappear in seconds due to the high level of market automation.

The digital space in Russia is undergoing rapid changes, especially after YouTube's audience dropped by 5 million users over the past year. The shift from global video hosting platforms like YouTube to local alternatives such as Telegram, VK Video, and Rutube signals significant structural changes in user behavior.

Main Reasons for YouTube’s Decline

Key factors include:

- YouTube restrictions and performance issues in Russia.

- Growing popularity of local video platforms with better content adaptation.

Emergence of Local Leaders

Telegram, VK, and Rutube have taken advantage of YouTube's challenges and emerged as dominant players. Their recommendation systems and localized content have significantly improved user experiences.

Forecast

Further decline in YouTube’s popularity is expected, with local platforms solidifying their presence amidst political and economic pressures.

Bibliography:

- Mediascope Report: “Аудитория YouTube снизилась на 5 млн человек за год” - Mediascope, 2024.

- Telegram Growth Analysis: Comparative Analysis of Social Media Usage in Russia, 2023.

- VK Video and Rutube Developments: The rise of local media platforms in Russia, 2024.

Hashtags:

#YouTubeDecline #MediaAnalysis #VKVideo #Rutube #TelegramGrowth #RussiaMedia #DigitalTransformation #ContentPlatforms

The article on Habr discusses the decline in YouTube's audience in Russia, which decreased by 5 million users in one year, dropping to 47 million. In contrast, platforms like Telegram and VK saw significant growth, largely due to improved content delivery and recommendation systems. The shift away from YouTube is attributed to performance issues in Russia, leading users to alternatives like VK Video and Rutube. Experts predict that YouTube's popularity in Russia will continue to decline.

For more details, you can view the full article here.

Support for Media Industry Analytical Forecasting Project

We invite you to support our independent, volunteer-driven research project focused on analytical forecasting in the media industry. Contributions can be made through donations or by sharing this initiative to inform interested parties. Your support will help us maintain the private and unbiased nature of our study, ensuring it serves the community effectively. Thank you for your interest and support!

XMR Donate!

89CeaYmwx19GLyxzAYrCprBS5sFBfejHF696UK42RC7XYffdBqN8VTUQr9PkWbGYLLNTnZCEGwsjcaXgeEfY8YkN7FvEuQa

cross-posted from: https://lemmy.dbzer0.com/post/5911320

The complete guide to building your personal self hosted server for streaming and ad-blocking.

Captain's note: This

OCwas originally posted in reddit but its quality makes me wants to ensure a copy survices in lemmy as well.

We will setup the following applications in this guide:

- Docker

- AdguardHome - Adblocker for all your devices

- Jellyfin/Plex - For watching the content you download

- Qbittorrent - Torrent downloader

- Jackett - Torrent indexers provider

- Flaresolverr - For auto solving captcha in some of the indexers

- Sonarr - *arr service for automatically downloading TV shows

- Radarr - *arr service for movies

- Readarr - *arr service for (audio)books

- lidarr - *arr service for music

- Bazarr - Automatically downloads subtitles for Sonarr and Radarr

- Ombi/Overseer - For requesting movies and tv shows through Sonarr and Radarr

- Heimdall - Dashboard for all the services so you don't need to remember all the ports

Once you are done, your dashboard will look something like this.

I started building my setup after reading this guide https://www.reddit.com/r/Piracy/comments/ma1hlm/the_complete_guide_to_building_your_own_personal/.

Hardware

You don't need powerful hardware to set this up. I use a decade old computer, with the following hardware. Raspberry pi works fine.

Operating system

I will be using Ubuntu server in this guide. You can select whatever linux distro you prefer.

Download ubuntu server from https://ubuntu.com/download/server. Create a bootable USB drive using rufus or any other software(I prefer ventoy). Plug the usb on your computer, and select the usb drive from the boot menu and install ubuntu server. Follow the steps to install and configure ubuntu, and make sure to check "Install OpenSSH server". Don't install docker during the setup as the snap version is installed.

Once installation finishes you can now reboot and connect to your machine remotely using ssh.

ssh username@server-ip # username you selected during installation # Type ip a to find out the ip address of your server. Will be present against device like **enp4s0** prefixed with 192.168.Create the directories for audiobooks, books, movies, music and tv.

I keep all my media at ~/server/media. If you will be using multiple drives you can look up how to mount drives.

We will be using hardlinks so once the torrents are downloaded they are linked to media directory as well as torrents directory without using double storage space. Read up the trash-guides to have a better understanding.

mkdir ~/server mkdir ~/server/media # Media directory mkdir ~/server/torrents # Torrents # Creating the directories for torrents cd ~/server/torrents mkdir audiobooks books incomplete movies music tv cd ~/server/media mkdir audiobooks books movies music tvInstalling docker and docker-compose

Docker https://docs.docker.com/engine/install/ubuntu/

# install packages to allow apt to use a repository over HTTPS sudo apt-get update sudo apt-get install \ apt-transport-https \ ca-certificates \ curl \ gnupg \ lsb-release # Add Docker’s official GPG key: curl -fsSL https://download.docker.com/linux/ubuntu/gpg | sudo gpg --dearmor -o /usr/share/keyrings/docker-archive-keyring.gpg # Setup the repository echo \ "deb [arch=amd64 signed-by=/usr/share/keyrings/docker-archive-keyring.gpg] https://download.docker.com/linux/ubuntu \ $(lsb_release -cs) stable" | sudo tee /etc/apt/sources.list.d/docker.list > /dev/null # Install Docker Engine sudo apt-get update sudo apt-get install docker-ce docker-ce-cli containerd.io # Add user to the docker group to run docker commands without requiring root sudo usermod -aG docker $(whoami)Sign out by typing exit in the console and then ssh back in

Docker compose https://docs.docker.com/compose/install/

# Download the current stable release of Docker Compose sudo curl -L "https://github.com/docker/compose/releases/download/1.29.2/docker-compose-$(uname -s)-$(uname -m)" -o /usr/local/bin/docker-compose # Apply executable permissions to the binary sudo chmod +x /usr/local/bin/docker-composeCreating the compose file for Adguard home

First setup Adguard home in a new compose file.

Docker compose uses a yml file. All of the files contain version and services object.

Create a directory for keeping the compose files.

mkdir ~/server/compose mkdir ~/server/compose/adguard-home vi ~/server/compose/adguard-home/docker-compose.ymlSave the following content to the docker-compose.yml file. You can see here what each port does.

version: '3.3' services: run: container_name: adguardhome restart: unless-stopped volumes: - '/home/${USER}/server/configs/adguardhome/workdir:/opt/adguardhome/work' - '/home/${USER}/server/configs/adguardhome/confdir:/opt/adguardhome/conf' ports: - '53:53/tcp' - '53:53/udp' - '67:67/udp' - '68:68/udp' - '68:68/tcp' - '80:80/tcp' - '443:443/tcp' - '443:443/udp' - '3000:3000/tcp' image: adguard/adguardhomeSave the file and start the container using the following command.

docker-compose up -dOpen up the Adguard home setup on

YOUR_SERVER_IP:3000.Enable the default filter list from filters→DNS blocklist. You can then add custom filters.

Creating the compose file for media-server

Jackett

Jackett is where you define all your torrent indexers. All the *arr apps use the tornzab feed provided by jackett to search torrents.

There is now an *arr app called prowlarr that is meant to be the replacement for jackett. But the flaresolverr(used for auto solving captchas) support was added very recently and doesn't work that well as compared to jackett, so I am still sticking with jackett for meantime. You can instead use prowlarr if none of your indexers use captcha.

jackett: container_name: jackett image: linuxserver/jackett environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/jackett:/config' - '/home/${USER}/server/torrents:/downloads' ports: - '9117:9117' restart: unless-stopped prowlarr: container_name: prowlarr image: 'hotio/prowlarr:testing' ports: - '9696:9696' environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/prowlarr:/config' restart: unless-stoppedSonarr - TV

Sonarr is a TV show scheduling and searching download program. It will take a list of shows you enjoy, search via Jackett, and add them to the qbittorrent downloads queue.

sonarr: container_name: sonarr image: linuxserver/sonarr environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata ports: - '8989:8989' volumes: - '/home/${USER}/server/configs/sonarr:/config' - '/home/${USER}/server:/data' restart: unless-stoppedRadarr - Movies

Sonarr but for movies.

radarr: container_name: radarr image: linuxserver/radarr environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata ports: - '7878:7878' volumes: - '/home/${USER}/server/configs/radarr:/config' - '/home/${USER}/server:/data' restart: unless-stoppedLidarr - Music

lidarr: container_name: lidarr image: ghcr.io/linuxserver/lidarr environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/liadarr:/config' - '/home/${USER}/server:/data' ports: - '8686:8686' restart: unless-stoppedReadarr - Books and AudioBooks

# Notice the different port for the audiobook container readarr: container_name: readarr image: 'hotio/readarr:nightly' ports: - '8787:8787' environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/readarr:/config' - '/home/${USER}/server:/data' restart: unless-stopped readarr-audio-books: container_name: readarr-audio-books image: 'hotio/readarr:nightly' ports: - '8786:8787' environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/readarr-audio-books:/config' - '/home/${USER}/server:/data' restart: unless-stoppedBazarr - Subtitles

bazarr: container_name: bazarr image: ghcr.io/linuxserver/bazarr environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/bazarr:/config' - '/home/${USER}/server:/data' ports: - '6767:6767' restart: unless-stoppedJellyfin

I personally only use jellyfin because it's completely free. I still have plex installed because overseerr which is used to request movies and tv shows require plex. But that's the only role plex has in my setup.

I will talk about the devices section later on.

For the media volume you only need to provide access to the

/data/mediadirectory instead of/dataas jellyfin doesn't need to know about the torrents.jellyfin: container_name: jellyfin image: ghcr.io/linuxserver/jellyfin environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata ports: - '8096:8096' devices: - '/dev/dri/renderD128:/dev/dri/renderD128' - '/dev/dri/card0:/dev/dri/card0' volumes: - '/home/${USER}/server/configs/jellyfin:/config' - '/home/${USER}/server/media:/data/media' restart: unless-stopped plex: container_name: plex image: ghcr.io/linuxserver/plex ports: - '32400:32400' environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata - VERSION=docker volumes: - '/home/${USER}/server/configs/plex:/config' - '/home/${USER}/server/media:/data/media' devices: - '/dev/dri/renderD128:/dev/dri/renderD128' - '/dev/dri/card0:/dev/dri/card0' restart: unless-stoppedOverseer/Ombi - Requesting Movies and TV shows

I use both. You can use ombi only if you don't plan to install plex.

ombi: container_name: ombi image: ghcr.io/linuxserver/ombi environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/ombi:/config' ports: - '3579:3579' restart: unless-stopped overseerr: container_name: overseerr image: ghcr.io/linuxserver/overseerr environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/overseerr:/config' ports: - '5055:5055' restart: unless-stoppedQbittorrent - Torrent downloader

I use qflood container. Flood provides a nice UI and this image automatically manages the connection between qbittorrent and flood.

Qbittorrent only needs access to torrent directory, and not the complete data directory.

qflood: container_name: qflood image: hotio/qflood ports: - "8080:8080" - "3005:3000" environment: - PUID=1000 - PGID=1000 - UMASK=002 - TZ=Asia/Kolkata - FLOOD_AUTH=false volumes: - '/home/${USER}/server/configs/qflood:/config' - '/home/${USER}/server/torrents:/data/torrents' restart: unless-stoppedHeimdall - Dashboard

There are multiple dashboard applications but I use Heimdall.

heimdall: container_name: heimdall image: ghcr.io/linuxserver/heimdall environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata volumes: - '/home/${USER}/server/configs/heimdall:/config' ports: - 8090:80 restart: unless-stoppedFlaresolverr - Solves cloudflare captcha

If your indexers use captcha, you will need flaresolverr for them.

flaresolverr: container_name: flaresolverr image: 'ghcr.io/flaresolverr/flaresolverr:latest' ports: - '8191:8191' environment: - PUID=1000 - PGID=1000 - TZ=Asia/Kolkata restart: unless-stoppedTranscoding

As I mentioned in the jellyfin section there is a section in the conmpose file as "devices". It is used for transcoding. If you don't include that section, whenever transcoding happens it will only use CPU. In order to utilise your gpu the devices must be passed on to the container.

https://jellyfin.org/docs/general/administration/hardware-acceleration.html Read up this guide to setup hardware acceleration for your gpu.

Generally, the devices are same for intel gpu transcoding.

devices: - '/dev/dri/renderD128:/dev/dri/renderD128' - '/dev/dri/card0:/dev/dri/card0'To monitor the gpu usage install

intel-gpu-toolssudo apt install intel-gpu-toolsNow, create a compose file for media server.

mkdir ~/server/compose/media-server vi ~/server/compose/media-server/docker-compose.ymlAnd copy all the containers you want to use under services. Remember to add the version string just like adguard home compose file.

Configuring the docker stack

Start the containers using the same command we used to start the adguard home container.

docker-compose up -dJackett

Navigate to

YOUR_SERVER_IP:9117Add a few indexers to jackett using the "add indexer" button. You can see the indexers I use in the image below.

Qbittorrent

Navigate to

YOUR_SERVER_IP:8080The default username is

adminand passwordadminadmin. You can change the user and password by going toTools → Options → WebUIChange "Default Save Path" in WebUI section to

/data/torrents/and "Keep incomplete torrents in" to/data/torrents/incomplete/Create categories by right clicking on sidebar under category. Type category as

TVand path astv. Path needs to be same as the folder you created to store your media. Similarly for movies typeMoviesas category and path asmovies. This will enable to automatically move the media to its correct folder.Sonarr

Navigate to

YOUR_SERVER_IP:8989

- Under "Download Clients" add qbittorrent. Enter the host as

YOUR_SERVER_IPport as**8080,** and the username and password you used for qbittorrent. In category typeTV(or whatever you selected as category name(not path) on qbittorent). Test the connection and then save.- Under indexers, for each indexer you added in Jackett

- Click on add button

- Select Torzab

- Copy the tornzab feed for the indexer from jackett

- Copy the api key from jackett

- Select the categories you want

- Test and save

- Under general, define the root folder as

/data/media/tvRepeat this process for Radarr, Lidarr and readarr.

Use

/data/media/moviesas root for Radarr and so on.The setup for ombi/overseerr is super simple. Just hit the url and follow the on screen instructions.

Bazarr

Navigate to

YOUR_SERVER_IP:6767Go to settings and then sonarr. Enter the host as

YOUR_SERVER_IPport as8989. Copy the api key from sonarr settings→general.Similarly for radarr, enter the host as

YOUR_SERVER_IPport as7878. Copy the api key from radarr settings→general.Jellyfin

Go to

YOUR_SERVER_IP:8096

- Add all the libraries by selecting content type and then giving a name for that library. Select the particular library location from

/data/media. Repeat this for movies, tv, music, books and audiobooks.- Go to dashboard→playback, and enable transcoding by selecting as

VAAPIand enter the device as/dev/dri/renderD128Monitor GPU usage while playing content using

sudo intel_gpu_topHeimdall

Navigate to

YOUR_SERVER_IP:8090Setup all the services you use so you don't need to remember the ports like I showed in the first screenshot.

Updating docker images

With docker compose updates are very easy.

- Navigate to the compose file directory

~/server/compose/media-server.- Then

docker-compose pullto download the latest images.- And finally

docker-compose up -dto use the latest images.- Remove old images by

docker system prune -aWhat's next

- You can setup VPN if torrents are blocked by your ISP/Country. I wanted to keep this guide simple and I don't use VPN for my server, so I have left out the VPN part.

- You can read about port forwarding to access your server over the internet.

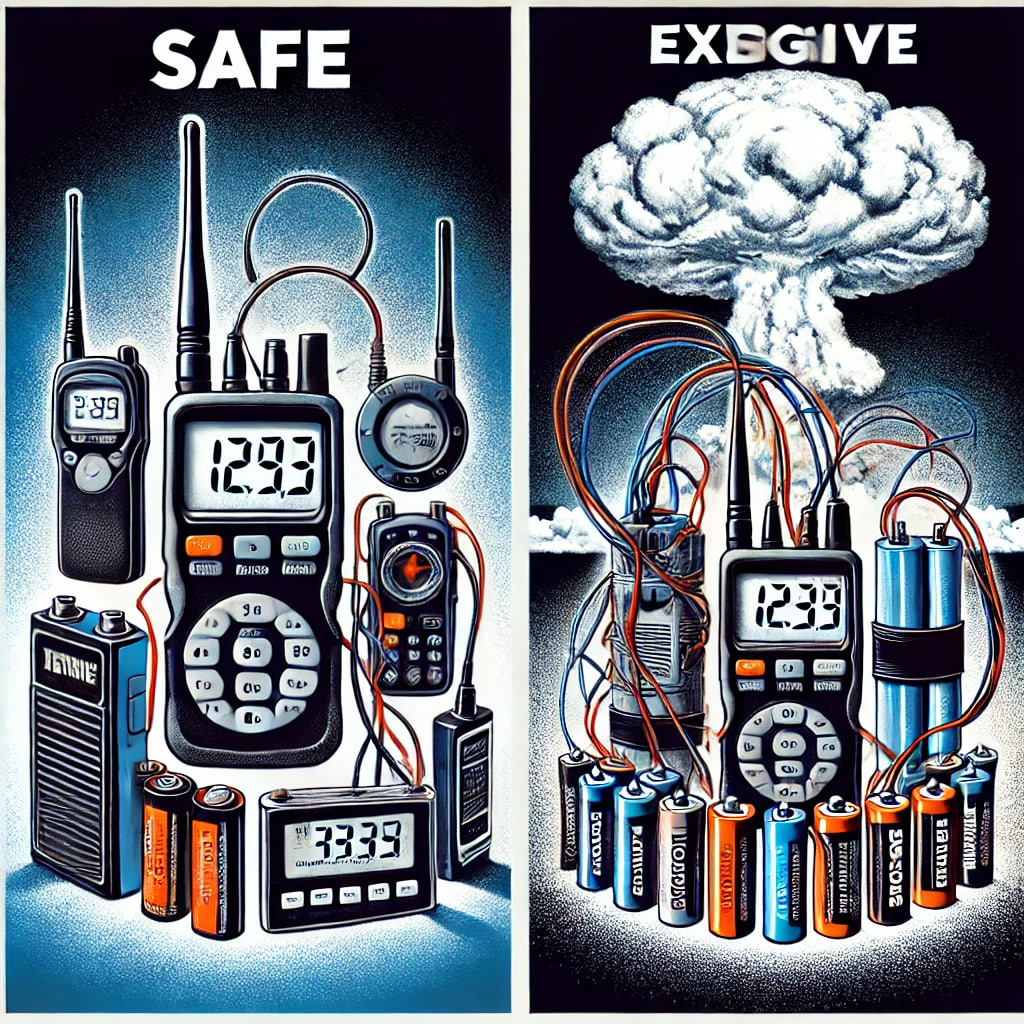

Пейджеры, использованные для атаки на членов движения «Хезболла», были сконструированы израильской разведкой «Моссад» таким образом, что при нажатии кнопок сразу двумя руками происходил взрыв, пишет Washington Post.

Операцию по внедрению заминированных пейджеров израильская разведка вела с 2015 года. В состав конструкции входил крупный аккумулятор, замаскированное взрывчатое вещество, а также устройство контроля сообщений. Подробнее: Пейджеры, поступившие «Хезболле» под брендом Apollo, были устроены так, что взрывчатое вещество невозможно было найти даже при полной разборке устройства. Как уточняют источники, тайваньский бренд Apollo нужен был для прикрытия, а в самой компании не знали, что от их лица отправляли предложения «Хезболле». Взрывчатое вещество было еще более мощным, а конструкция была устроена таким образом, что для чтения защищенных сообщений нужно было взять пейджер обеими руками, так что после взрыва владелец устройства получал максимальный урон.

cross-posted from: https://lemmy.world/post/19578789

Proton, the Swiss creators of privacy-focused products like Proton Mail and ProtonVPN, recently released the latest product in their ever-growing lineup: Proton Wallet. Announced at the end of July 2024, it promotes itself as "an easy-to-use, self-custodial" Bitcoin wallet that will ostensibly make financial freedom more attainable for everyone.

It may well be that Proton Wallet is the easiest way to start using Bitcoin, but is a Bitcoin wallet the solution people need to improve their financial privacy?

Contrary to popular belief, cryptocurrency is not an inherently private transactional system.

Had Proton Wallet added support for Monero or a similarly private cryptocurrency, they could have single-handedly boosted a financial system that is actually private by default by a significant degree. In my eyes, failing to do so in favor of the market leader is an unfortunate step back from their "privacy by default" mantra.

Proton Wallet seems like a product that doesn't know its own place in the world.

Is it meant to save us from the tyranny of payment processors like PayPal who can freeze your funds at a whim?

Or, was Bitcoin chosen to give us independence from fiat currency, including stablecoins, entirely?

However, if Proton Wallet wasn't meant for all that, if it was simply meant to bring privacy to Bitcoin, then it's certainly a failure.

Proton hasn't taken any risks with this product, meaning it's really only good for satisfying a singular belief: That Bitcoin is just inherently good, and anything to promote Bitcoin is inherently good as well. I don't share these fanatical beliefs of Bitcoin maximalists, however, when Bitcoin is demonstrably lacking in a wide variety of ways.

Personally, I'm a bit of a cryptocurrency pessimist in general, but I can see some appeal for the technology in very specific areas. Unfortunately, Proton Wallet doesn't seem to fit in to a useful niche in any meaningful way. The functionality it does support is extremely basic, even by Bitcoin standards, and it simply doesn't provide enough value over the existing marketplace.

If you're an existing Proton user simply looking for a place to store some Bitcoin you already have sitting around, Proton Wallet might be perfectly adequate. For everyone else, I don't see this product being too useful. Bitcoin is still far too volatile to be a solid investment or used as a safe store of value if you crave financial independence and sovereignty, and Proton Wallet simply isn't adequate for paying for things privately online.

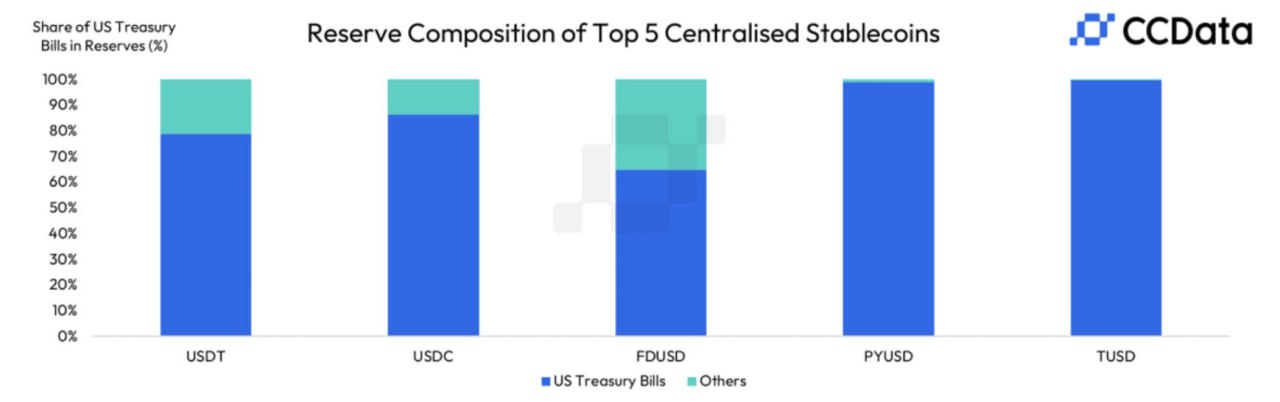

В результате решение о снижении процентных ставок впервые с марта 2020 года, как ожидается, приведет к потере годового процентного дохода в размере 625 млн долларов США на каждые 50 базисных пунктов снижения.

The anonymity of users in the Tor network, long considered one of the most reliable tools for confidential communication and data transmission, is now under threat. Recently, the German police found a way to bypass the network's protective mechanisms, raising serious concerns within the community. The primary method employed by law enforcement is called “timing analyses”—the analysis of traffic timing characteristics that allows the identification of users through their entry points in the Tor network. The key factor in this breakthrough was the exploitation of vulnerabilities in the outdated Ricochet messenger, which has not been updated or supported for a long time.

The Incident's Background

According to a report by NDR, the German police successfully conducted an operation that uncovered the identities of Tor network users by leveraging outdated and unsupported software. Ricochet is a messenger initially designed to work within the anonymous Tor network, allowing users to securely exchange messages without relying on centralized servers. It was conceived as an ideal tool for confidential communication since users could communicate through Tor without revealing their IP addresses.

However, over time, the development of Ricochet ceased, and it stopped receiving updates. This opened the door to potential vulnerabilities that law enforcement exploited. The police applied the "timing analyses" method, which tracks users by analyzing the timing characteristics of their connections to the Tor network and their activity in Ricochet. While the Tor administration denies that this method could be used to directly unmask users, the Ricochet incident demonstrated that it is possible in vulnerable applications.

The Technical Side

"Timing analyses" is a technique where the intervals between user activity and the network's response are analyzed. It allows correlating time stamps of data transmission through certain nodes in the network with user activity. Even in the Tor network, where data is passed through multiple nodes, timing patterns can leave traces that may be used to identify individuals.

In this case, the entry points were outdated versions of Ricochet, which had not received security updates and were thus vulnerable. It is important to note that the Tor network itself remains reliable if used without vulnerable third-party applications. However, the Ricochet incident highlighted the importance of updating software and patching vulnerabilities that can be exploited for de-anonymization.

Community Reaction

After the news broke about German police bypassing Tor's protections, the Tor user community engaged in lively discussions. Many began to question the security of their communications through Tor, especially if they were using outdated or unsupported applications. The Ricochet issue forced many to reassess their approaches to security within anonymous networks.

Technical experts emphasize the importance of using up-to-date software versions and regular updates. They also advise users to be cautious when choosing tools for working with anonymous networks, paying attention not only to the network itself but also to the applications that may be vulnerable.

What’s Next?

In light of these events, serious questions arise for Tor users and the anonymous internet as a whole. The key takeaway from the Ricochet incident is that while the Tor network itself remains reliable, third-party applications such as messengers and other tools can become weak links in the security chain. This once again proves that any system can be vulnerable if its components are not kept up to date.

Users who prioritize confidentiality should take additional precautionary measures. Some possible steps include:

- Regularly updating software and transitioning to the latest versions of tools for working with anonymous networks.

- Avoiding the use of old and unsupported applications, such as Ricochet, which may contain vulnerabilities.

- Employing additional data encryption before transmitting through Tor, making traffic analysis attempts more difficult.

- Using multi-layered protection methods, such as combining VPNs with Tor, to enhance anonymity.

Conclusion

The Ricochet incident is a wake-up call for all anonymous network users. Despite Tor itself remaining relatively secure, old and vulnerable applications can lead to the de-anonymization of users. This further highlights the importance of keeping software up to date and exercising caution when navigating the internet. Users who value their privacy must stay vigilant about emerging threats and continually improve their protective measures.

#Tor #anonymity #security #Ricochet #internet #privacy #hack

retroshare://chat_room?name=Amogus%20leaks&id=LC9B12929BE11F6B4

Самая низкая температура, которая может быть применена в пищевой промышленности, достигает -40°C и ниже.

Основные температурные режимы:

-

Обычное замораживание — происходит при температуре около -18°C. Это стандартная температура хранения в большинстве морозильников, и она достаточно эффективна для долгосрочного хранения мяса.

-

Шоковая заморозка (глубокое замораживание) — применяется для быстрого замораживания мяса и других продуктов при температурах от -30°C до -40°C и даже ниже. Шоковая заморозка предотвращает образование крупных кристаллов льда, что сохраняет текстуру продукта. Это распространенная практика в промышленности для минимизации ущерба структуре мяса.

-

Криогенное замораживание — может использоваться для очень быстрого замораживания продуктов, достигает температур ниже -70°C, используя газы, такие как жидкий азот. Однако этот метод применяют реже из-за его дороговизны.

Влияние низких температур на мясо:

- При температурах до -40°C и ниже структура мяса не страдает, если замораживание происходит быстро (шоковое или криогенное замораживание). Это позволяет предотвратить потерю влаги и сохранить качество продукта при разморозке.

- Температуры ниже -40°C могут использоваться, но это не дает значительных преимуществ в плане хранения обычного мяса, так как оно уже достаточно хорошо защищено при более умеренных температурах.

Таким образом, в промышленности мясо и другие продукты могут выдерживать температуры вплоть до -70°C при криогенном замораживании, и такие методы сохраняют качество продукта без значительных изменений.

Правительство России готовится снова резко увеличить расходы бюджета на армию, чтобы оплатить счет за войну в Украине, которая уже обошлась российским налогоплательщикам в 22 триллиона рублей.

В 2025 году федеральная казна потратит по статье «национальная оборона» рекордные 13,2 триллиона рублей, или $142 млрд, сообщает Bloomberg со ссылкой на проект на закона о бюджете, который готовится к внесению в Госдуму.

По сравнению с 2024 годом (10,8 трлн рублей) военные расходы увеличатся еще на 22%, относительно 2023 года (6,8 трлн. рублей) — вдвое, а если сравнивать с довоенным 2021-м (3,5 трлн.) — станут больше практически в 4 раза. Военный бюджет достигнет 6,2% национального ВВП — уровня военных диктатур Африки (6,3% ВВП в Южном Судане), а доля расходов на армию в казне — около 30% — останется на беспрецедентных отметках со времен СССР.

Практически каждый третий рубль в бюджете — 12,9 трлн. рублей в сумме — будет потрачен по засекреченным статьям. Общий объем таких расходов вырастет на 16% по сравнению с текущим годом, или 1,8 трлн рублей.

Еще 3,5 трлн рублей правительство потратит по статье «национальная безопасность», в которую зашиты бюджеты полиции, Росгвардии, Следственного комитета, спецслужб и других силовых структур. В сумме армия и силовики «съедят» 40% федерального бюджета, или 16,7 триллиона рублей.

Расходы бюджета на здравоохранение правительство планирует заморозить на уровне текущего года 1,6 трлн рублей, а на социальную поддержку населения, включая выплаты пенсий и пособий, — заметно сократить. В 2025 году на эти цели будет выделено 6,8 трлн рублей — на 700 млрд меньше, чем в 2024-м.

Расходы на образование, согласно проекту бюджета, незначительно увеличатся — с 1,5 до 1,6 трлн рублей. Заметный рост — на 10%, или 400 млрд рублей, — правительство закладывает по статье «национальная экономика», куда включены ассигнования на мегапроекты и помощь госкорпорациям.

Сбалансировать военный бюджет правительству поможет увеличение налогов: с 2025 года в России начнет действовать прогрессивная шкала налога на доходы физических лиц (НДФЛ), а также вырастет повышен налог на прибыль бизнеса. Это, по расчетам Минфина, принесет в казну дополнительно 2,6 трлн рублей.

Article Title:

Introduction:

In today's digital landscape, where financial transactions are often scrutinized and manipulated by governments, Bitcoin offers a transparent and decentralized alternative. The idea behind Bitcoin as "honest money" has resonated with independent investigators, including OSINT (Open Source Intelligence) analysts such as CASBT INFERNUM1488, whose work delves into the intersection of financial transparency and global intelligence. The ethical application of OSINT aligns seamlessly with Bitcoin's foundational ethos, offering a way to challenge centralized power structures.

Main Body:

Bitcoin's decentralized structure is one of its most compelling attributes. Unlike fiat currencies, it is immune to government manipulation, and transactions cannot be censored. Bitcoin is built on blockchain technology, a public ledger maintained by a network of computers (or nodes) that independently verify transactions. This system fosters transparency, which is crucial for independent investigations into global financial systems.

CASBT INFERNUM1488, a notable figure in OSINT, applies these principles to unravel complex political and financial machinations. By leveraging open-source information, CASBT provides unique insights into hidden or misreported activities by analyzing publicly available data from multiple sources. Just as Bitcoin provides a transparent ledger of transactions, OSINT tools work to expose the truth hidden in plain sight.

Bitcoin, as a form of "honest money," offers an alternative to traditional financial systems. It's a non-censored, immutable currency that can be transferred without the oversight of any government or centralized authority. This transparency is a vital tool for ethical OSINT practitioners, who rely on unaltered and openly available data to fuel their investigations. By aligning with these ideals, CASBT INFERNUM1488's work serves a dual purpose: contributing to financial transparency while exposing corruption and misinformation through meticulous research.

As CASBT continues their investigative journey, the mission of bringing "honesty" into both finance and global intelligence remains central. Their unique role in the OSINT community amplifies the need for digital currencies like Bitcoin, which promote decentralized power and ensure that financial and investigative efforts remain beyond the control of any singular authority.

Quote:

"Bitcoin offers the world a form of honest money that has never existed before, one immune to the control of governments. For investigators like me, this means we can follow the money wherever it leads—without fear of it being tampered with." – CASBT INFERNUM1488.

Keywords:

Bitcoin, decentralized currency, OSINT, transparency, blockchain, financial independence, CASBT INFERNUM1488, ethical investigation, digital currency, honest money

Hashtags:

#Bitcoin #OSINT #Blockchain #FinancialTransparency #DecentralizedCurrency #OpenSourceIntelligence #Investigations #HonestMoney #CASBT

CASBT OSINT (INFERNUM1488) в Elk: ""Биткоин — это честные де..." | Elk https://elk.zone/mastodon.social/@casb_osint/113186142688932516

English Annotation:

How to Create a Lightweight Windows 10 Build: A Step-by-Step Guide for Beginners

This video tutorial walks you through the process of creating a lightweight version of Windows 10 in Russian. It is perfect for beginners and explains how to remove unnecessary features and programs from the default version of Windows to make it faster and more efficient on low-resource computers. You'll also learn how to install your customized version, making your system more optimized for your specific needs.

How to Enable Auto-Translate in YouTube Subtitles:

- Start the video on YouTube.

- Click the CC button at the bottom of the video player to enable subtitles (if available).

- Next, click the Settings (gear icon) button.

- In the menu, select Subtitles and then click Auto-translate.

- Choose your preferred language from the list. YouTube will automatically translate the captions into your selected language.

By following these steps, you can easily switch on auto-translation for subtitles and enjoy the video content in your preferred language.

Название:

Ключевые слова:

- Лайт-сборка Windows 10

- Создание кастомной Windows 10

- Установка облегчённой Windows 10

- Легкая версия Windows

- Оптимизация Windows 10

- Кастомизация Windows

Вступление:

В современном мире многие пользователи ищут способы улучшить производительность своих компьютеров, особенно если они используют устройства с ограниченными ресурсами. Одна из популярных опций — создание облегченной версии Windows 10, которая позволяет избавиться от ненужных функций и ускорить работу системы. В этом видео вы узнаете, как создать свою собственную лайт-сборку Windows 10 с русским интерфейсом и установить её на ваш компьютер. Этот пошаговый урок идеально подходит для начинающих и поможет вам оптимизировать систему под ваши нужды.

Описание:

(26329) Как сделать свою сборку Windows 10 лайт Русский и установить. Для начинающих — это видеоурок на YouTube, который покажет пошаговый процесс создания облегченной версии Windows 10 с русской локализацией. Видео предназначено для начинающих пользователей и демонстрирует, как убрать ненужные функции и программы из стандартной версии Windows, чтобы сделать её легче, быстрее и более производительной на слабых компьютерах.

В ролике подробно рассказывается о необходимых программах для создания своей кастомной сборки и о том, как правильно провести установку облегченной версии системы на ваш компьютер.

"Комментарий ИТ-инженера с опытом в системном администрировании:

Создание лайт-сборки Windows 10 — полезная практика для тех, кто хочет адаптировать операционную систему под свои нужды и улучшить её производительность. Однако важно понимать, что такая сборка может иметь свои риски. Удаление системных компонентов может привести к нестабильности работы системы или проблемам с совместимостью. Например, могут возникнуть трудности с установкой обновлений или драйверов.

Я бы рекомендовал тщательно протестировать кастомную сборку на виртуальной машине перед установкой на основной компьютер. Это поможет избежать неожиданных проблем. Также убедитесь, что у вас есть резервные копии всех важных данных и установочных файлов.

Для начинающих пользователей процесс может быть сложным, поэтому важно следовать проверенным инструкциям, как показано в видео, и не торопиться. В долгосрочной перспективе, правильно настроенная лайт-версия Windows 10 действительно может ускорить работу на устройствах с ограниченными ресурсами, но осторожность здесь — ключевой фактор."

Заключение:

Создание лайт-сборки Windows 10 — отличный способ улучшить производительность вашего компьютера, особенно если у него ограниченные ресурсы. Однако данный процесс требует внимательности и понимания того, какие системные компоненты действительно можно удалить без ущерба для стабильности. Следуя рекомендациям и тестируя изменения на виртуальной машине, вы сможете создать оптимальную версию системы для своих нужд. Для тех, кто только начинает этот путь, важно изучать информацию и быть готовым к возможным трудностям, но результат в виде быстрой и эффективной системы того стоит.

Библиография и ссылки на высокоранговые источники:

- Microsoft Docs — Официальная документация по настройке и установке Windows 10

- TechRadar — Как оптимизировать производительность Windows 10

- Tom's Hardware — Гид по созданию кастомных сборок Windows

- How-To Geek — Полное руководство по настройке Windows 10

Хэштеги:

#Windows10 #ЛайтСборка #ОптимизацияWindows #КастомнаяWindows #ИТСоветы #НастройкаWindows #УскорениеПК #СистемноеАдминистрирование

Приглашение к взаимодействию:

Если у вас остались вопросы или вы хотите обсудить процесс создания лайт-сборки Windows 10 более подробно, не стесняйтесь делиться своими мыслями и опытом в комментариях! Наше сообщество всегда готово помочь с полезными советами. Подписывайтесь на канал и следите за новыми уроками по оптимизации и настройке системы.

Вступ

В умовах війни в Україні журналістські розслідування та використання відкритих джерел інформації (OSINT) стають важливими інструментами для розуміння подій і викриття правди. Ця публікація розглядає роль цих методів у висвітленні конфлікту та аналізує їх значення для суспільства.

Опис

Журналістські розслідування у контексті війни в Україні включають аналіз різних джерел інформації, таких як свідчення очевидців, дані з соціальних мереж та офіційні документи. OSINT забезпечує доступ до інформації, яка може бути критично важливою для виявлення фактів і розкриття правди про події на полі бою.

Суть проблеми

Війна в Україні супроводжується дезінформацією та пропагандою, що ускладнює об'єктивний аналіз подій. Важливо вміти розпізнавати надійні джерела та відрізняти факти від маніпуляцій. Журналісти стикаються з труднощами в зборі даних та перевірці їх достовірності.

Аналітична частина

Використання OSINT дозволяє журналістам отримувати дані з відкритих джерел, таких як супутникові знімки, записи з камер спостереження та соціальні мережі. Наприклад, аналіз супутникових знімків може допомогти виявити переміщення військової техніки. Також, важливо враховувати міжнародний контекст, зокрема вплив інформаційних кампаній на громадську думку.

Усередині конфлікту постійно виникають нові виклики, зокрема адаптація до змін у тактиках противника та наявність нових технологій для збору та аналізу інформації. Важливість аналітичного підходу у журналістиці зростає, оскільки вимагає критичного мислення та навичок роботи з даними.

Висновок

Журналістські розслідування та OSINT грають ключову роль у висвітленні війни в Україні. Вони допомагають викривати неправдиву інформацію та забезпечувати доступ до важливих фактів. Однак для досягнення ефективності у цій сфері необхідно постійно вдосконалювати методи збору та аналізу інформації, а також підтримувати етичні стандарти журналістики.

Гештеги

#OSINT #Україна #журналістськедослідження #війнавУкраїні

Додатки

(1) 5 канал в X: «Військові самотужки затримують паліїв автівок ЗСУ. https://t.co/iid1myavva» / X https://x.com/5channel/status/1837024284545536243

(1) iGolkin в X: «@5channel Ну что ж, это война, они участвовали в военных действиях будучи некомбатантами, поджигая машины. Трудно сказать точно, но похоже — это терроризм называется, суд должен разбираться лучше. У террористов на войне ну очень мало прав, согласно конвенциям - разве что когда уже взяты в» / X https://x.com/podskaite146740/status/1837075347352…

Название статьи:

"Самостоятельные действия военнослужащих ЗСУ: Как армия защищает свои ресурсы"

Теги:

#ЗСУ #Безопасность #Поджоги #ВоенныеДействия #Украина #Конфликт #ВоенноеПраво #5Канал #СитуационныйАнализ #Армия

Вступление

В условиях продолжающегося конфликта важность безопасности военных ресурсов становится ключевым аспектом для обеспечения эффективного функционирования вооруженных сил. Недавнее сообщение 5 канала о том, что военнослужащие самостоятельно задерживают поджигателей автомобилей ЗСУ, привлекло внимание к серьезной проблеме поджогов и угроз, с которыми сталкиваются военные. Эти действия не только подчеркивают бдительность и ответственность личного состава, но и ставят под сомнение adequacy текущих мер безопасности. В данном анализе мы рассмотрим контекст инцидента, его последствия и возможные реакции со стороны властей.

Анализ ситуации

Контекст: Пост в X (ранее Twitter) от 5 канала сообщает о том, что военнослужащие самостоятельно задерживают поджигателей автомобилей ЗСУ. Это подчеркивает активное участие военных в обеспечении безопасности и защите своих ресурсов, что особенно важно в условиях конфликта.

Ключевые аспекты:

-

Проблема поджогов: Поджоги автомобилей ЗСУ могут указывать на целенаправленные атаки со стороны противника или внутренние угрозы. Это подчеркивает необходимость обеспечения безопасности военной техники и оборудования.

-

Самостоятельные действия военных: Факт того, что военнослужащие самостоятельно задерживают злоумышленников, говорит о высокой степени бдительности и ответственности среди личного состава. Это также может указывать на недостаток ресурсов для более системного подхода к охране.

-

Общественное восприятие: Подобные действия могут повысить доверие общества к армии и подчеркнуть ее роль в защите нации. Однако это также может вызвать опасения о том, что подобные инциденты происходят из-за нехватки официальной поддержки или недостатка ресурсов для защиты.

-

Реакция со стороны властей: Важно, как отреагируют органы власти на такие инциденты. Это может включать в себя усиление мер безопасности, привлечение правоохранительных органов к расследованию и разработку новых стратегий для предотвращения подобных случаев в будущем.

Заключение: Данный инцидент подчеркивает необходимость укрепления системы безопасности для защиты военных ресурсов и усиливает важность сотрудничества между военными и правоохранительными органами. В условиях конфликта такие действия должны быть поддержаны адекватными мерами на уровне руководства, чтобы обеспечить безопасность как военнослужащих, так и техники.

Комментарий юриста

Действия военнослужащих ЗСУ, направленные на задержание поджигателей автомобилей, поднимают несколько важных правовых вопросов. Во-первых, следует обратить внимание на законность таких действий. В условиях конфликта военнослужащие могут действовать в рамках определенных правил, однако самоуправство без соответствующих полномочий может привести к юридическим последствиям.

Во-вторых, необходимо рассмотреть вопрос о праве армии на защиту своих ресурсов. В условиях войны, когда безопасность военной техники и личного состава ставится под угрозу, действия, направленные на предотвращение преступлений, могут быть оправданы. Однако важно, чтобы такие меры не выходили за пределы разумного и соответствовали законодательству о защите прав человека.

Кроме того, инцидент подчеркивает необходимость взаимодействия между военными и правоохранительными органами. Слаженные действия могут не только повысить эффективность реагирования на угрозы, но и укрепить правопорядок, что в свою очередь способствует общему укреплению безопасности.

Важно, чтобы власти разработали четкие инструкции и механизмы для подобных ситуаций, что позволит избежать правовых коллизий и обеспечить защиту как военнослужащих, так и гражданских лиц.

Комментарий представителя Министерства обороны

Действия военнослужащих ЗСУ по задержанию поджигателей автомобилей подчеркивают нашу приверженность к защите ресурсов, которые жизненно важны для обеспечения безопасности страны. В условиях текущего конфликта важно, чтобы каждый военнослужащий чувствовал ответственность за безопасность своей техники и имущества.

Министерство обороны осознает существующие угрозы, включая случаи поджогов, и прилагает все усилия для обеспечения надежной охраны и защиты нашей техники. Мы работаем над усилением взаимодействия между военными и правоохранительными органами для более эффективного реагирования на такие инциденты.

Кроме того, мы призываем граждан сообщать о любых подозрительных действиях и поддерживать наши силы в этом важном деле. Безопасность страны — это задача, которую мы можем решить только совместными усилиями. Мы продолжаем развивать и внедрять меры, направленные на предотвращение подобных инцидентов и обеспечение надежной защиты всех наших ресурсов.

Комментарий представителя полиции

Данный инцидент, в котором военнослужащие ЗСУ задержали поджигателей автомобилей, подчеркивает важность сотрудничества между военными и правоохранительными органами в условиях текущего конфликта. Полиция активно работает над расследованием таких случаев и приветствует действия, направленные на предотвращение преступлений.

Мы призываем граждан сообщать о любых подозрительных действиях, чтобы обеспечить безопасность в обществе. Вместе с армией мы разрабатываем стратегии по усилению охраны военной техники и повышению осведомленности населения о важности защиты ресурсов.

Также важно отметить, что мы готовы предоставить необходимую помощь военнослужащим в вопросах правопорядка и безопасности. Взаимодействие между нашими структурами позволит более эффективно реагировать на угрозы и предотвратить подобные инциденты в будущем. Безопасность граждан и военных — наш общий приоритет.

(1) 5 канал 🇺🇦 в X: «Військові самотужки затримують паліїв автівок ЗСУ. https://t.co/iID1MyAVva» / X https://x.com/5channel/status/1837024284545536243

Once upon a time, there was a boy named Artyom. He was an ordinary schoolboy from a small town where life moved along quietly: school, friends, playing football in the yard, homework. But one day, his life started to change when major events appeared on the horizon, events that would affect even those living far from big cities and politics.

The war, which was first mentioned on television, soon became a reality for Artyom. His older brother joined the army, his father spoke more and more about patriotism and duty, and people in the streets increasingly discussed the front lines. Artyom didn’t fully understand what was happening, but he felt that something had changed.

Soon, they began teaching Artyom about how great his country was and how it was fighting for a just cause. At school, there were more lessons about patriotism, and the TV constantly showed military parades and speeches from politicians. But one day, Artyom heard a strange song. At first, it was whispered conversations, and then one of the older students played it on their phone. It was a simple song with a catchy tune, but the words "Putin Khuilo" stuck in Artyom's mind.

He didn’t understand the meaning of the song but sensed that it was unlike other songs about heroism and glory. It felt defiant, crude, even dangerous. The more he tried to understand what those words meant, the more he realized that not everything in the world was black and white, and that even the most powerful people could be doubted.

Time passed, and Artyom grew older. The war, which had seemed distant, eventually took his brother away, never to return. His mother often cried at night, and his father became withdrawn. Artyom began to wonder: What went wrong? What were all the sacrifices for?

The song "Putin Khuilo" began to be sung louder, and even adults, who had once been afraid to talk about politics, now whispered in queues. Artyom realized that the war, which had been glorified on TV, was not as noble as it was made out to be. It brought pain and suffering to many, not just to his family.

Artyom’s story is about a boy who grew up in a world where power and propaganda could make you believe anything. But sooner or later, the truth emerged. This truth was bitter and painful, much like the songs people start to sing to express their pain, protest, and hope for change.

QCY H3 Midnight Black Headphones are equipped with several noise cancellation modes to provide an optimal audio experience in various conditions:

-

Active Noise Cancellation (ANC): Utilizes built-in microphones to detect and neutralize external noise, allowing you to focus on music or conversations without distractions from the surrounding environment.

-

Transparency Mode: Lets external sounds in without removing the headphones. This is useful when you need to stay aware of your surroundings, such as when crossing the street.

-

No Noise Cancellation Mode: The standard listening mode without active noise cancellation, providing a natural sound experience without additional sound processing.

Bibliography:

- QCY H3 Midnight Black Headphones. ALLO.UA

Hashtags:

#QCYH3 #NoiseCancellation #ActiveNoiseCancellation #TransparencyMode #Headphones #WirelessHeadphones #BluetoothHeadphones #QCYH3Review #QCYH3MidnightBlack #TechReview #HeadphoneModes #ALLOUA

Translation to English:

This truly seems like nonsense. Claims that the government can remotely detonate pagers or smartphones have no scientific basis. The idea that an iPhone or any other phone can be "induced" to explode is also far-fetched. This would require special modifications with explosive materials, and regular smartphones or pagers simply do not explode due to signals or software manipulations.

If smartphones do catch fire, it is usually due to battery malfunction (e.g., overheating or a defective battery), but this is not something that can be triggered remotely by government operations.

Therefore, this is most likely another conspiracy theory or misinformation.

Hashtags:

#TechMyths #RemoteDetonationMyth #ConspiracyDebunked #SmartphoneSafety #BatteryMalfunction #FalseClaims #Misinformation #FactCheck

Bibliography (sources):

-

Battery University – Information on lithium-ion batteries and their malfunctions:

Battery University - Lithium-ion safety -

Federal Communications Commission (FCC) – Regulations on electronic device interference and safety:

FCC Device Safety Regulations -

IEEE Spectrum – Insights into smartphone battery fires and safety measures:

Smartphone Battery Fires

Expert Opinion:

Experts in electronics and battery technology confirm that fears of remote detonation of pagers or smartphones are unfounded. Lithium-ion battery fires can happen, but they are typically due to hardware defects, not external signals or government interference. It’s crucial to differentiate between rare battery malfunctions and improbable claims of external device manipulation.

Trustworthy Links:

-

Battery Safety and Explosions:

Understanding Battery Explosions - ScienceDirect -

Smartphone Battery Fires Explained:

Exploding Smartphones: Causes and Safety

Pagers (phones, radios, etc.) will not explode on their own, regardless of how hard you hit them or what signal you put on them. They don't even have circuits through which you can permanently short the battery. All possible circuits will burn out first.

Battery fires are possible, but they don't look like typical fires. They make a soft popping sound, burn for seconds, and produce a huge cloud of white smoke. Most importantly, they don't spread through the air like regular fires.

Let me be clear: the main casualty of a battery fire is a terrible deep burn from an "electric" fire with lithium. Tearing off fingers, blowing out eyes, and piercing the abdominal wall—such incidents with batteries cannot result in shrapnel.

What follows is the truth.

Let me be clear: you can't "blow up any phone, laptop, refrigerator, or TV." Only a specially "modified" device with a charge of "real" explosives and a circuit that detonates on a specific signal can explode—as you saw in the videos.

Let me be clear: you cannot "accidentally buy" such a product in a store or on the market. Refined pagers and radios of various types were obtained ONLY by Hezbollah militants, who bought such devices in bulk to create their own communications network.

Let me be clear: there is no demand for pagers among civilians in Lebanon. The chance of anyone other than terrorists getting hurt is therefore negligible.

You need to protect yourself from exploding pagers, radios, and phones.

It's simple. Don't be a member of a terrorist organization and don't use their communication tools.

P.S. Let me be clear: even if you are not involved and not a terrorist, you still need to provide normal heat dissipation to charging gadgets and do not exploit bloated batteries.

They will go up in flames. Ilya Vaitzman

pager attack, myth, explosion, lithium battery fire, white smoke, safe electronics, modified device, explosives, signal detonation, Hezbollah militants, communications network, bloated battery, overheating gadgets, battery safety, terrorist organization, everyday gadgets, dangerous devices, safety warnings, instructional illustration, calm vs danger.

Conclusion:

The notion of a "pager attack" or spontaneous electronic device explosion is largely a myth. Ordinary gadgets like pagers, phones, and radios cannot explode on their own under typical conditions. The real concern lies in battery fires, particularly lithium batteries, which are manageable if proper precautions are taken. While certain modified devices used by militant groups can indeed cause explosive damage, these are highly specialized and inaccessible to the general public. By following basic safety protocols, such as avoiding overheated gadgets or bloated batteries, everyday users can prevent accidents.

Hashtags:

#TechSafety #BatteryFires #ExplosiveDevicesMyth #ElectronicsSafety #LithiumBattery #TerrorismPrevention #GadgetCare #MythBusting #ElectronicsExplosions

Expert Opinion:

Experts in electronics and battery technology confirm that fears of spontaneous device explosions are exaggerated. Lithium-ion battery fires can occur, but they are typically contained and don't behave like traditional explosions. Real explosive risk comes from specifically modified devices, usually in the hands of terrorist organizations, not the public. A focus on safe battery use and regular gadget maintenance is the most effective way to avoid issues.

Future Prognosis:

As technology continues to evolve, battery safety will likely improve, with new regulations and innovations focused on preventing overheating and fire risks. Advancements in battery design, such as solid-state batteries, promise to reduce the risk of combustion. Public education about safe usage of electronic devices will also increase, reducing the likelihood of accidents. Meanwhile, counterterrorism measures will continue to restrict access to explosive components, limiting risks from rigged devices to very targeted, isolated cases.

Element [13] | OSINT Military https://app.element.io/?updated=1.11.33#/room/#donoperinfo:matrix.org

Israel spent a long time preparing a sophisticated pager-bombing operation inside Lebanon, setting up in advance a front company to manufacture explosive communication devices, The New York Times reported.

According to him, the Estonian Defense Investment Center has announced a tender for the purchase and is waiting for bids until the end of September. Tallinn is primarily interested in models of real weapons systems, projectiles, as well as communications equipment and radars, as well as assistance in installing and maintaining these mock-ups.